Microsoft a fourni l'une des mises à jour de sécurité les plus utiles de la mémoire récente, et si vous travaillez dans un environnement où les fichiers du Bureau à distance circulent régulièrement, celle-ci mérite d'être prise en compte. Les mises à jour cumulatives d'avril 2026 pour Windows 10 et Windows 11 apportent un ensemble de nouvelles protections conçues pour empêcher les attaquants d'utiliser les fichiers RDP comme porte dérobée dans votre système.

Le problème avec les fichiers RDP

Les fichiers Remote Desktop Protocol sont un élément essentiel dans les environnements d’entreprise. Ils permettent aux administrateurs de préconfigurer les connexions aux systèmes distants, ce qui semble assez inoffensif jusqu'à ce que vous réalisiez que la même fonctionnalité peut être utilisée assez facilement comme une arme. Ouvrez le mauvais fichier RDP et votre appareil peut se connecter silencieusement à un serveur contrôlé par un attaquant, donnant ainsi accès à vos lecteurs locaux, au contenu du presse-papiers et aux informations d'authentification sans que vous vous en rendiez compte.

Ce n’est pas non plus une menace théorique. Le groupe de piratage informatique parrainé par l'État russe, APT29, a déjà utilisé exactement cette technique dans des campagnes de phishing réelles, en utilisant des fichiers RDP malveillants pour siphonner discrètement les données et les informations d'identification des victimes. L’attaque est efficace précisément parce qu’elle ne semble pas suspecte à première vue. Ce n'est qu'un fichier, et les fichiers semblent en sécurité.

Si le fichier RDP n'est pas signé, Windows affiche un «Attention : connexion à distance inconnue » avertissement et marque l'éditeur comme inconnu. C'est la manière de Microsoft de vous dire qu'il n'y a aucun moyen de vérifier qui a créé le fichier ou ce qu'il fait réellement. Même si le fichier est signé numériquement, Windows vous invite toujours à vérifier la légitimité de l'éditeur avant de vous connecter. La signature d'un fichier ne le rend pas automatiquement digne de confiance, et Microsoft ne le traite pas judicieusement comme si c'était le cas.

Ce que Microsoft a changé

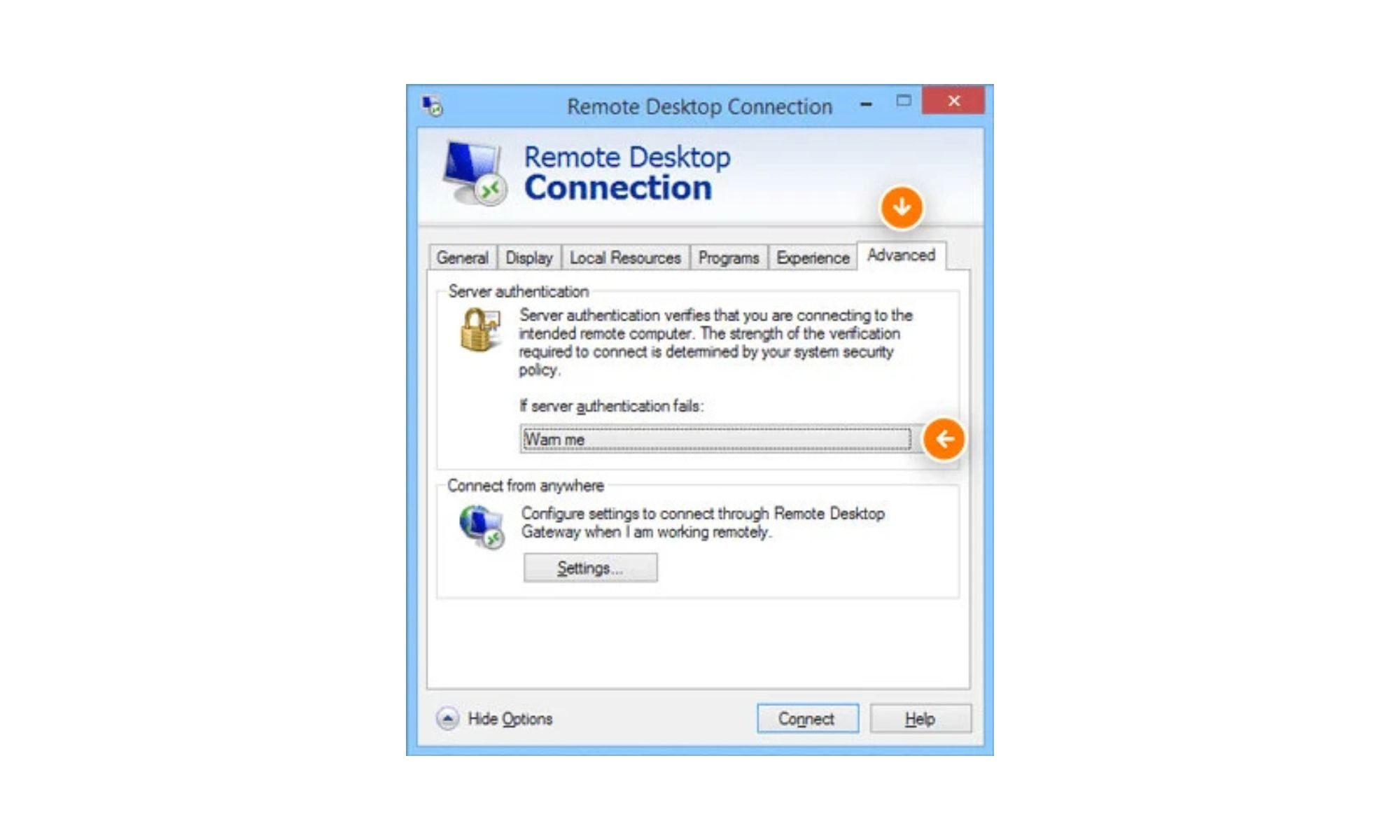

Les nouvelles protections fonctionnent en plusieurs couches. La première fois que vous ouvrez un fichier RDP après l'installation de la mise à jour, Windows affiche une invite éducative unique qui explique ce que font réellement les fichiers RDP et les risques. Vous en accusez réception et appuyez sur OK.

À partir de ce moment, chaque fichier RDP que vous tentez d'ouvrir déclenchera une boîte de dialogue de sécurité avant qu'une connexion ne soit établie. Cette boîte de dialogue vous indique si le fichier a été signé numériquement par un éditeur vérifié, vous montre l'adresse du système distant auquel vous êtes sur le point de vous connecter et répertorie toutes les ressources locales que le fichier tente de rediriger, y compris les lecteurs, l'accès au presse-papiers et les appareils connectés. Surtout, toutes ces redirections sont désactivées par défaut, ce qui signifie que rien n'est partagé à moins que vous ne choisissiez activement de l'autoriser.

Bien que ces protections n’interviennent que lorsque vous ouvrez directement un fichier RDP. Les connexions établies via le client Windows Remote Desktop lui-même ne sont pas affectées par cette mise à jour, l'expérience y reste donc inchangée. Les administrateurs qui doivent désactiver temporairement ces avertissements peuvent le faire via une clé de registre, mais étant donné l'historique des abus de fichiers RDP lors d'attaques réelles, il est fortement recommandé de laisser les protections en place. C'est l'un de ces cas où l'inconvénient d'une boîte de dialogue supplémentaire vaut largement le bénéfice en matière de sécurité qu'elle apporte.