Aucune application ne vous permet d'accéder à l'historique des appels de quelqu'un d'autre. Il n'y en a jamais eu, et il n'y en aura presque certainement jamais : les opérateurs n'exposent pas ces données et aucun développeur tiers ne dispose de l'accès requis pour les récupérer. Il ne s’agit pas d’une zone grise ; ce n'est tout simplement pas possible. Et pourtant, selon welivesecurity, 7,3 millions de personnes ont téléchargé des applications prétendant faire exactement cela.

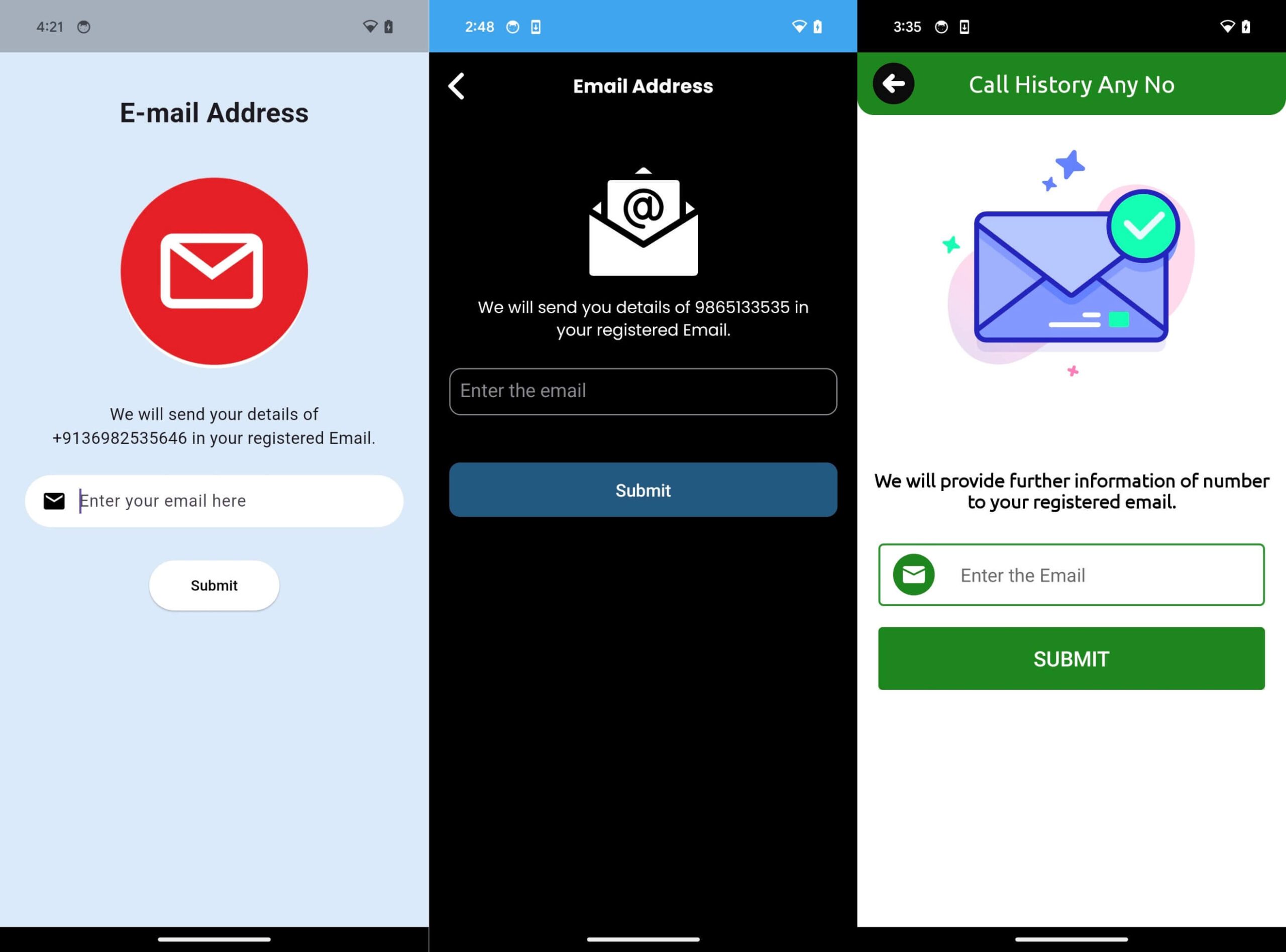

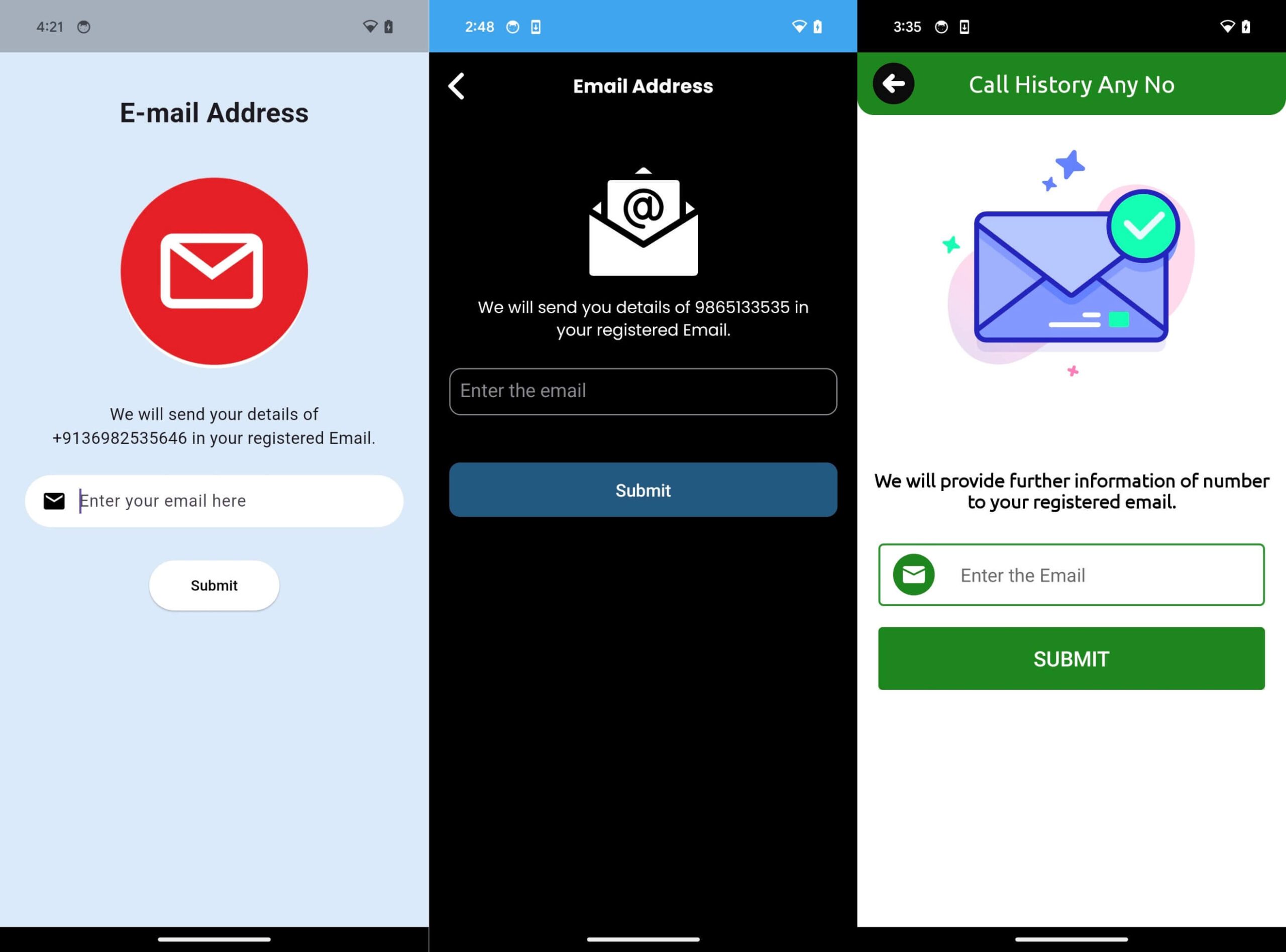

Les chercheurs en sécurité d'ESET ont passé des mois à démêler une vaste famille de 28 applications Android frauduleuses qu'ils ont collectivement surnommées CallPhantom – des applications qui promettaient aux utilisateurs une fenêtre sur l'activité téléphonique de n'importe qui : journaux d'appels, enregistrements SMS et même historique WhatsApp. Entrez un numéro, payez une somme modique, et les secrets de la personne que vous recherchez seraient censés se révéler. Ce qui est en réalité sorti était une fiction : des numéros de téléphone aléatoires habillés de noms et d'horodatages codés en dur, générés par l'application elle-même, conçus pour paraître juste assez convaincants pour paraître réels. La récompense est que les utilisateurs n'ont vu ces fausses données qu'après avoir déjà payé. Ce séquençage n’était pas accidentel.

Google Play Store avait un sérieux angle mort ici

Les 28 applications sont restées sur le Google Play Store suffisamment longtemps pour accumuler des millions de téléchargements. L’un d’eux a été publié sous le nom de « Indian gov.in », un pseudonyme de développeur impliquant une légitimité gouvernementale qu’il n’avait aucun droit de revendiquer. Plusieurs d'entre eux comportaient des sections d'avis remplies d'utilisateurs écrivant explicitement qu'ils avaient été victimes d'une arnaque, et ces avertissements coexistaient avec des groupes d'avis cinq étoiles étrangement enthousiastes qui gardaient les notes respectables.

ESET a signalé l'ensemble complet à Google en décembre 2025 et les applications ont été supprimées. Mais la suppression provenait d’un rapport externe, et non d’une détection par Google elle-même. Pour une plate-forme qui a investi massivement dans la détection automatisée des menaces et dans le cadre App Defense Alliance, laisser 28 variantes de la même arnaque – promettant toutes la même fonctionnalité techniquement impossible – accumuler des millions de téléchargements constitue une lacune importante.

Certaines applications ont aggravé la situation en contournant complètement l'infrastructure de paiement de Google, en redirigeant les utilisateurs vers des transactions UPI tierces ou vers des champs de saisie de carte directs intégrés dans l'application. Il s'agit d'une violation de la politique du Play Store, mais cela signifie également que Google ne peut pas rembourser ces utilisateurs. Quiconque a payé en dehors du système de facturation officiel doit rechercher lui-même le prestataire de paiement ou les développeurs qui, bien entendu, ne sont pas particulièrement motivés à l'aider.

Les applications ont fonctionné parce que le pitch était irrésistible

La partie la plus inconfortable de cette histoire est ce qui a généré en premier lieu 7,3 millions de téléchargements. Ces applications n'offraient pas de stockage dans le cloud ni de nouvelle façon de retoucher des photos. Ils offraient quelque chose que les gens désiraient suffisamment pour payer : la possibilité d’espionner quelqu’un – un partenaire, un ex, un adolescent ou un contact professionnel. Quelle que soit la raison, il y avait clairement un public nombreux et enthousiaste à l’idée.

Les applications se sont penchées sur ce désir avec une précision impitoyable. Ils ont présélectionné par défaut l'indicatif pays +91 de l'Inde et pris en charge les paiements UPI, ce qui indique que les escrocs ont bien compris leur cible démographique. Les niveaux d'abonnement allaient de quelques euros par semaine à 80 dollars par an, offrant aux utilisateurs des options qui ressemblaient à un service légitime et répondaient à différents besoins. Une application, lorsqu'un utilisateur tentait de quitter sans payer, envoyait une fausse notification push ressemblant à un e-mail qui venait d'arriver avec les résultats – un coup de pouce de dernier recours qui revenait directement au paywall.

Cela a fonctionné parce que la curiosité est une chose puissante et que les applications ont été conçues par des personnes qui l'ont compris. Supprimez l’échafaudage technique et vous obtenez une très vieille arnaque : faites payer quelqu’un pour quelque chose qu’il veut désespérément, ne lui donnez rien qui semble plausible et comptez sur l’embarras pour l’empêcher de se plaindre trop fort.

Pour toute personne impliquée dans ce problème, les abonnements traités via le système officiel de Google Play peuvent être annulés – et potentiellement remboursés – via les paramètres de paiement du Play Store. Tout le reste est une conversation plus difficile avec celui qui a traité le paiement.