La plupart des gens n’auront jamais besoin de penser aux certificats Secure Boot. Ils vivent profondément dans le micrologiciel de votre PC, font leur travail en silence et ce depuis 2011 sans demander grand-chose en retour. Mais cette période tranquille est sur le point de prendre fin. Les certificats d'origine expirent en juin 2026, et même si Microsoft envoie automatiquement les mises à jour sur de nombreuses machines, de nombreux PC vont complètement manquer le mémo. Voici comment savoir si le vôtre en fait partie – et que faire à ce sujet.

Étape 1 : Vérifiez si votre PC dispose déjà des certificats mis à jour

Avant de faire quoi que ce soit d’autre, découvrez où vous en êtes. Le moyen le plus rapide consiste à utiliser PowerShell.

Ouvrez le menu Démarrer, tapez PowerShellet sélectionnez Exécuter en tant qu'administrateur. Une fois ouvert, collez cette commande exactement telle qu'elle est écrite et appuyez sur Entrée :

((System.Text.Encoding)::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')Vous recevrez soit un Vrai ou un FAUX. Vrai signifie que votre PC dispose déjà des certificats 2023 mis à jour et que vous êtes prêt à partir. False signifie que votre machine fonctionne toujours sur les anciennes qui doivent expirer – et que vous devez continuer à lire.

Étape 2 : Exécutez la mise à jour Windows et recherchez les mises à jour du micrologiciel OEM

Si vous obtenez un faux, votre première étape est simple : ouvrez Windows Update et recherchez les mises à jour en attente. Pour la plupart des utilisateurs de Windows 11, les nouveaux certificats sont délivrés de cette manière et une mise à jour de routine vous attend peut-être déjà.

Si les mises à jour ne résolvent pas le problème, en particulier sur le matériel plus ancien, le correctif devra peut-être provenir du fabricant de votre PC plutôt que de Microsoft. Rendez-vous sur le site d'assistance de votre OEM (Dell, HP, Lenovo, ASUS et autres disposent tous de pages dédiées au micrologiciel et aux pilotes) et recherchez votre modèle spécifique. Tous les fabricants ne prennent pas en charge les anciens systèmes, mais cela vaut la peine de vérifier avant de supposer que vous n'avez plus d'options.

Étape 3 : Si le micrologiciel n'est pas une option, essayez la méthode de registre manuel

Pour les situations où une mise à jour du micrologiciel n'est pas disponible mais où votre PC peut toujours exécuter une version prise en charge de Windows 11, Microsoft a documenté une solution de contournement qui évite de devoir toucher entièrement au BIOS.

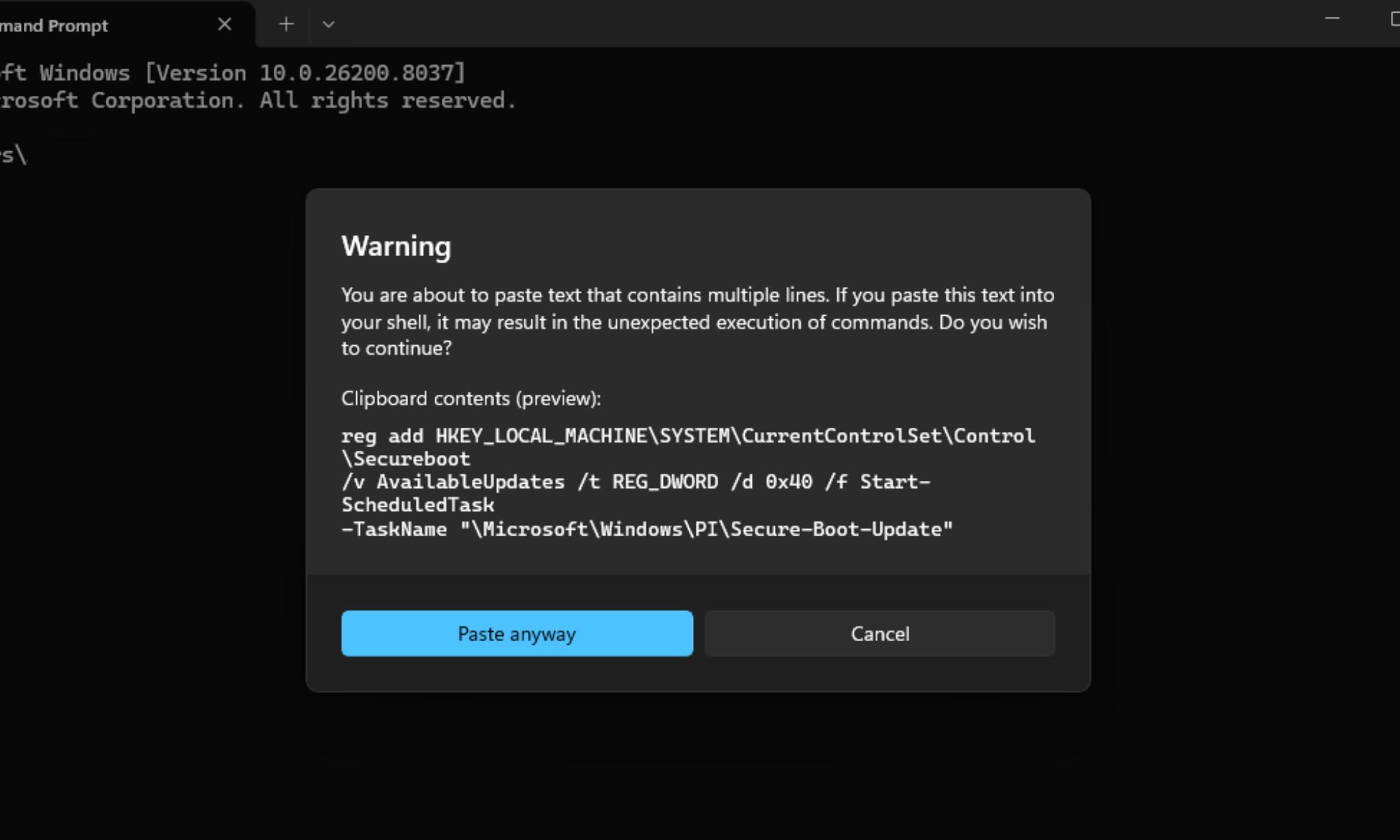

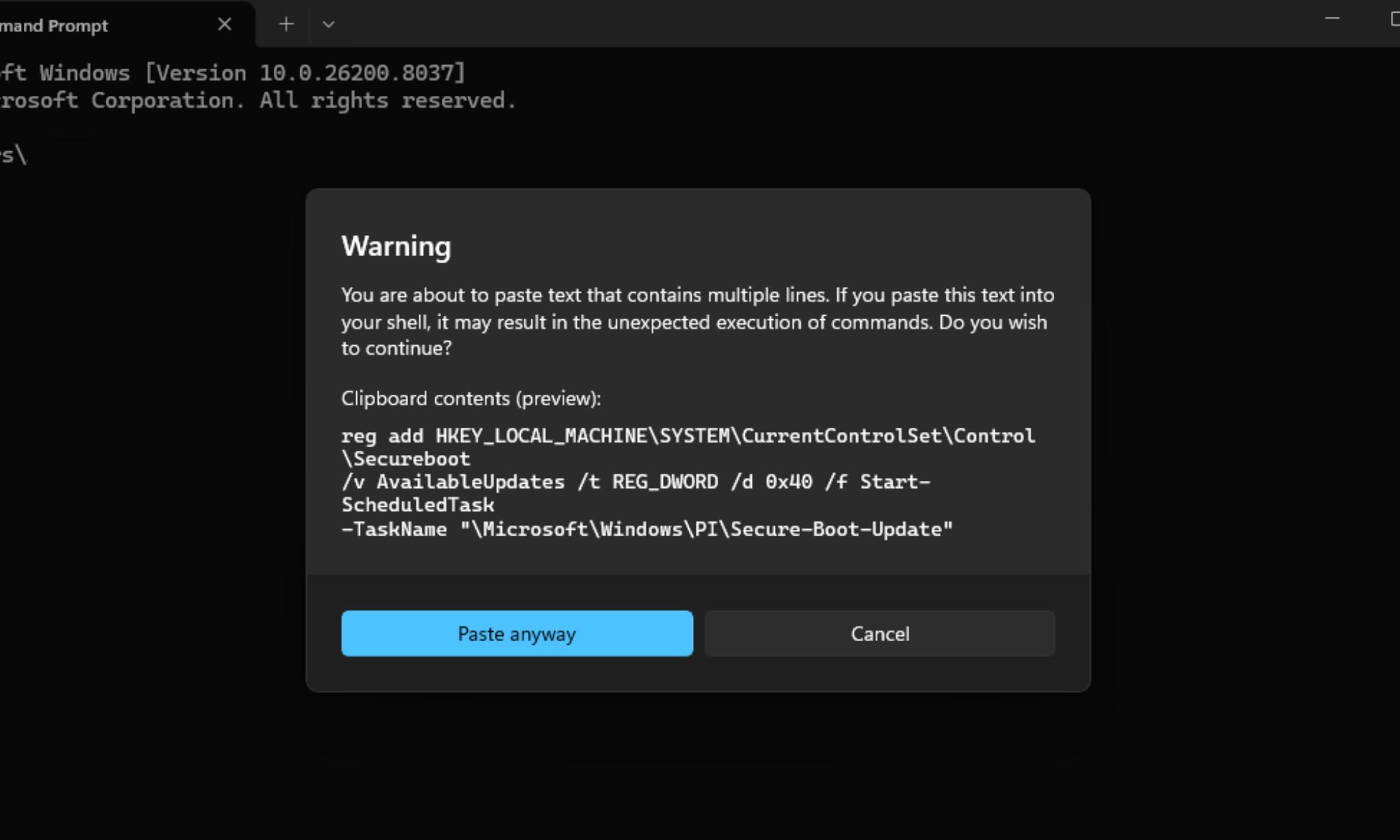

Ouvrez l'invite de commande en tant qu'administrateur et exécutez ce qui suit :

reg add HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecureboot /v AvailableUpdates /t REG_DWORD /d 0x40 /f Start-ScheduledTask -TaskName "MicrosoftWindowsPISecure-Boot-Update"Vous devrez redémarrer votre PC plusieurs fois après l'exécution de cette opération. Une fois la sauvegarde effectuée, exécutez la vérification PowerShell de l'étape 1 pour confirmer que les nouveaux certificats ont été appliqués avec succès.

Une note pour les utilisateurs de Windows 10 : Microsoft a clairement indiqué que les versions non prises en charge de Windows ne recevront pas les certificats mis à jour. Si vous utilisez Windows 10 sans abonnement Extended Security Update (ESU), aucune des solutions ci-dessus ne vous aidera. S'inscrire à l'ESU avant la date limite du 14 octobre 2026 est le seul moyen de rester en ligne pour la mise à jour du certificat – et s'acheter ce temps supplémentaire en vaut la peine si la mise à niveau vers Windows 11 n'est pas encore envisagée.